10 Najbardziej Niebezpiecznych Wtyczek WordPress w 2026 – Nie Instaluj Ich!

Dlaczego wtyczki to bomba zegarowa?

Wyobraź sobie, że Twoja strona WordPress to solidny dom, ale wtyczki to drzwi i okna dodane przez innych – wygodne, ale często z dziurawymi zamkami. Dlaczego to bomba zegarowa?

WordPress zasila ponad 40% wszystkich stron w Internecie – od blogów po sklepy. Sam w sobie jest bezpieczny, ale gdy instalujesz wtyczki (np. do formularzy, cookies czy kalendarza), otwierasz furtki dla hakerów. W 2026 roku firmy takie jak Wordfence i Patchstack liczą, przez niebezpieczne wtyczki WordPress, setki dziur bezpieczeństwa tygodniowo: XSS to wstrzykiwanie złośliwego kodu jak wirus, RCE pozwala hakerom przejąć kontrolę nad serwerem.

Popularne wtyczki z milionami użytkowników (jak Ultimate Member czy ACF) to magnes dla cyberprzestępców – skanują internet i atakują masowo. Efekt? Miliony stron zainfekowanych malware’em: kradzież danych, reklamy scamów czy całkowite zhakowanie. Google widzi to i obniża pozycje w wyszukiwarkach, co boli SEO.

Sprawdź listę TOP 10 niebezpieczne wtyczki WordPress i działaj – usuń lub zaktualizuj już dziś!

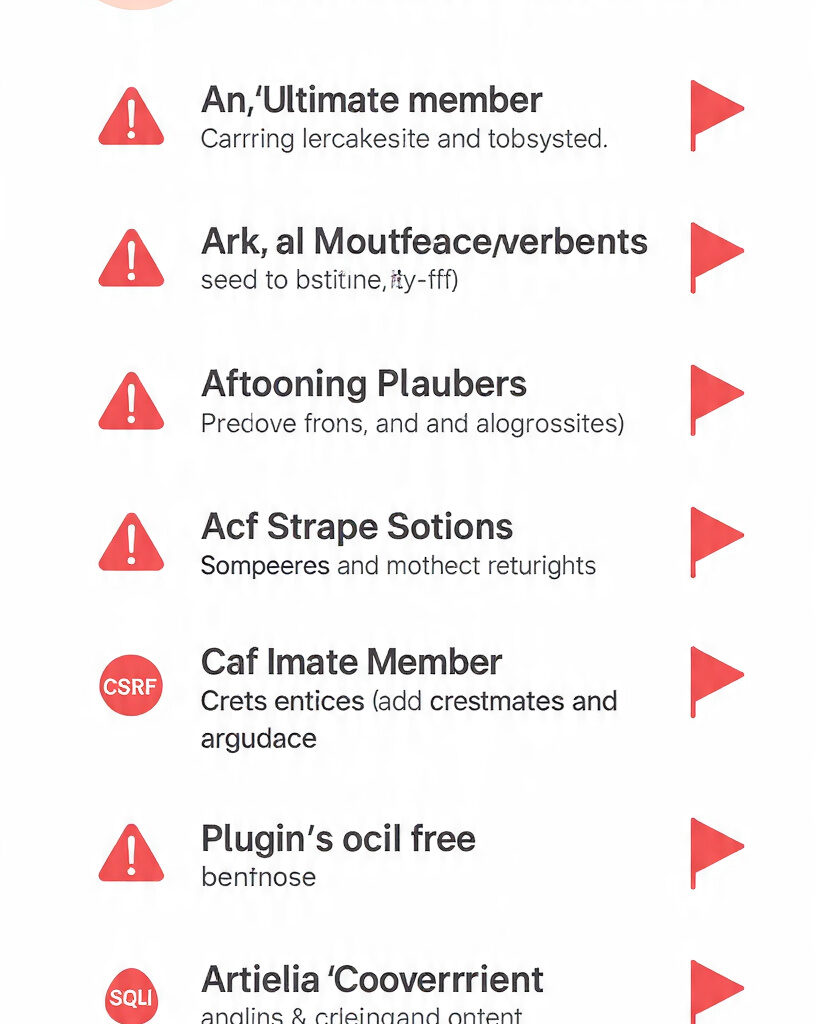

Top 10 niebezpieczne wtyczki WordPress

- Ultimate Member: Eskalacja przywilejów i CSRF – miliony instalacji zagrożonych fałszywymi adminami.

- Advanced Custom Fields (ACF): SQL Injection i RCE, aktywnie eksploatowane w atakach masowych.

- Beautiful Cookie Consent: Stored XSS, umożliwia tworzenie kont hakerskich.

- The Events Calendar: SQLi i wycieki danych – popularna w eventach, toksyczna dla bezpieczeństwa.

- Royal Elementor Addons: Pełny dostęp zdalny, ponad 200 tys. stron zhakowanych.

- Gravity Forms: Kompromitacja i malware (CVE-2025-5394) – formy to częsty cel.

- Motors: Hijacking admina (CVE-2025-4322), nawet jako theme.

- Yellow Pencil Visual Theme Customizer: Ataki zdalne na customizacje.

- WP GDPR Compliance: Luki w danych osobowych – RODO pod ostrzałem.

- Geo Widget: Świeży Stored XSS (CVE-2026-1792).

Te wtyczki mają setki CVE, bo deweloperzy opóźniają aktualizacje. CVE to skrót od Common Vulnerabilities and Exposures – międzynarodowy standard katalogowania publicznie znanych luk w zabezpieczeniach oprogramowania i sprzętu.

Ryzyka i statystyki 2026

W Q1 2026 Patchstack zablokował miliony exploitów – 333 luki tygodniowo! Brute force, malware i deface’y to norma. Strony bez audytu tracą ruch SEO (Google penalizuje zhakowane witryny). Strata pozycji w Google do dla niektórych stron to traty idące w tysiące zł.

Jak się chronić? Praktyczny przewodnik

- Skanuj: Wordfence lub Sucuri – darmowe firewalle.

- Wordfence i Sucuri to darmowe wtyczki z wbudowanymi firewallem, które skanują stronę pod kątem malware i luk bezpieczeństwa w czasie rzeczywistym. Instalujesz je raz, a one blokują ataki brute-force i ostrzegają o podejrzanych plikach. Uruchom pełne skanowanie co tydzień, by złapać problemy zanim hakerzy je wykorzystają.

- Minimalizuj: Deaktywuj 80% pluginów, testuj na stagingu.

- Masz za dużo wtyczek? Deaktywuj i usuń 80% nieużywanych – każda to potencjalna dziura. Testuj zmiany na stagingu (kopia strony), by nie zepsuć SEO czy analityki GTM, jak kiedyś sprawdzałeś aktualizacje. Mniej pluginów = mniejsze ryzyko i szybsza strona.

- Aktualizuj: Auto-updates + 2FA na /wp-admin.

- Włącz auto-updates w WordPress (Ustawienia > Aktualizacje) i dodaj 2FA do logowania /wp-admin za pomocą wtyczki jak Wordfence Login Security. Hakerzy celują w stare wersje, więc aktualizacje łatają luki jak CVE-2025-5394 w Gravity Forms. Sprawdzaj changelog przed update’em.

- Monitoruj: Logi i WP-JSON (jak testowałeś curl).

- Śledź logi błędów w Wordfence lub Sucuri – pokazują podejrzane logowania czy requesty. Ogranicz WP-JSON API (jak testowałeś curlem na ai.adesoft.pl), bo hakerzy używają go do rekonesansu. Ustaw powiadomienia email o aktywności.

- Alternatywy: Rdzeń WP + GTM zamiast ciężkich form.

- Zamiast formularzy jak Gravity Forms czy cookie-barów z lukami, używaj rdzenia WordPress + Google Tag Manager do kodów śledzących. To lżejsze, bezpieczniejsze i nie psuje SEO. Na przykład: natywne bloki WP zamiast starych builderów.

Zabezpiecz stronę w 30 min – podniesiesz zaufanie i SEO o 20-30%.

Podsumowanie

Niebezpieczne wtyczki WordPress to realne zagrożenie w 2026 roku – hakerzy codziennie wykorzystują luki w popularnych pluginach jak Ultimate Member czy ACF, infekując tysiące stron malware’em i kradnąc dane. Unikaj tej listy 10 toksycznych wtyczek, stosuj mój praktyczny przewodnik z firewallami, minimalizacją i auto-update’ami – Twoja strona stanie się pancerna i odporna na ataki.

Pamiętaj: niebezpieczne wtyczki WordPress mogą zniszczyć lata pracy nad SEO – Google natychmiast obniży pozycje zhakowanej witryny, co oznacza spadek ruchu o 50-70%. Regularne skanowanie Wordfence i testy na stagingu to Twoja pierwsza linia obrony, a przejście na rdzeń WP + GTM eliminuje potrzebę ryzykownych dodatków.

Inwestycja 30 minut tygodniowo w zabezpieczenia zwróci się wielokrotnie – szybsza strona, wyższe zaufanie klientów i brak kar od Google. Masz pytania o konkretne pluginy na swojej instalacji lub chcesz audyt? Komentuj poniżej, sprawdzę osobiście i podpowiem optymalne rozwiązania!

Niebezpieczne wtyczki WordPress – Top 10 wtyczek WordPress. (w.g. Copilot)

- ZoomSounds – podatność umożliwiająca upload plików przez savepng.php.

- WP File Manager – ataki na wpadmin.php (masowo skanowany przez boty).

- WP File Manager – podatny endpoint uladmin.php.

- WP File Manager – podatny endpoint connect.php (często wykorzystywany do RCE).

- Forminator – krytyczne podatności uploadu plików (wysokie CVSS).

- AI Engine – podatność na upload plików (wysokie CVSS).

- WP Meta SEO – SQL Injection umożliwiający przejęcie bazy danych.

- Fałszywe / złośliwe wtyczki spoza repozytorium – backdoory, malware, kradzież danych.

- Porzucone wtyczki z nieaktualizowanym kodem – brak patchy, znane exploity.

- Dowolne nieaktualizowane wtyczki – najczęstsza realna przyczyna włamań wg raportów 2025.

Niebezpieczne wtyczki WordPress – Top 10 wtyczek WordPress. (w.g. Perplexity)

- Ultimate Member: Eskalacja przywilejów i CSRF, milionów instalacji zagrożonych.

- Advanced Custom Fields (ACF): SQL Injection i RCE, aktywnie wykorzystywane w atakach.

- Beautiful Cookie Consent: Stored XSS, tworzenie fałszywych adminów.

- The Events Calendar: SQL Injection i wycieki danych.

- Royal Elementor Addons: Pełny dostęp hakerski, ponad 200 tys. stron.

- Gravity Forms: Kompromitacja strony i wstrzykiwanie malware (CVE-2025-5394).

- Motors (theme/plugin): Hijacking kont admin (CVE-2025-4322).

- Yellow Pencil Visual Theme Customizer: Podatny na ataki zdalne.

- WP GDPR Compliance: Luki w obsłudze danych i autoryzacji.

- Geo Widget: Stored XSS (CVE-2026-1792), świeże zagrożenie z 2026.

Niebezpieczne wtyczki WordPress – Top 10 wtyczek WordPress. (w.g. ChatGPT)

- Revolution Slider (RevSlider) – Krytyczna luka LFI umożliwiała pobieranie plików konfiguracyjnych i przejmowanie stron.

- WPBakery Page Builder – W starszych wersjach wykryto podatności RCE oraz XSS.

- Elementor – W przeszłości poważne luki XSS oraz możliwość przejęcia konta administratora.

- Contact Form 7 – Luki typu file upload oraz XSS w określonych wersjach.

- Advanced Custom Fields (ACF) / ACF Extended – Zdarzały się podatności umożliwiające eskalację uprawnień.

- All-in-One WP Migration – Podatności umożliwiające upload złośliwych plików.

- NextGEN Gallery – SQL Injection pozwalające na wyciek danych.

- WP Super Cache – Błędy XSS oraz możliwość wstrzyknięcia kodu w starszych wersjach.

- W3 Total Cache – Historyczne podatności umożliwiające dostęp do plików i XSS.

- File Manager (elFinder) – Jedna z najczęściej wykorzystywanych luk — umożliwiała upload plików PHP i pełne przejęcie serwera.